https://www.cq.or.kr/qh_quagm01_020.do

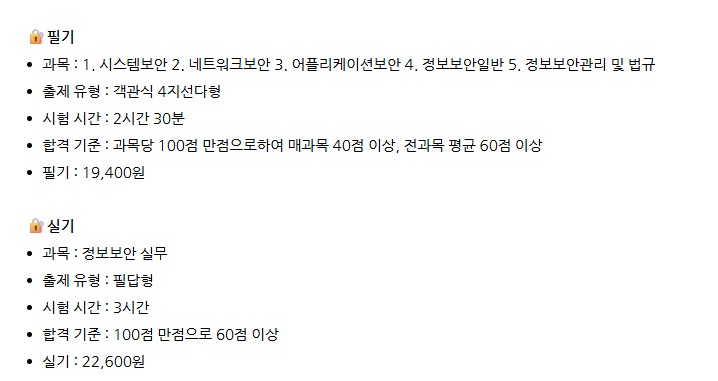

1️⃣ 필기시험 과목 (총 5과목)

필기는 **“보안 전반을 아는가”**를 봅니다.

범위 넓고, 깊이는 기술사보다 얕습니다.

① 시스템 보안

- 운영체제 보안 (Windows / Linux)

- 접근통제, 계정 관리

- 파일 시스템, 권한, 로그

- 시스템 취약점

📌 시험 포인트

- 권한 상승, 계정 잠금, 로그 관리

- 리눅스 명령어 개념 수준

② 네트워크 보안

- TCP/IP 구조

- 네트워크 공격 기법

- 방화벽, IDS/IPS, VPN

- 무선 보안

📌 시험 포인트

- DoS / DDoS

- 패킷 구조

- 방화벽 정책 개념

③ 애플리케이션 보안

- 웹 취약점

- 입력값 검증

- 인증/인가

- OWASP Top 10

📌 시험 포인트

- SQL Injection

- XSS

- CSRF

- 세션 하이재킹

④ 정보보안 일반

- 보안 개념 전반

- 보안 관리 체계

- 위험 분석

- 보안 정책

📌 시험 포인트

- CIA Triad

- 위험 = 자산 × 위협 × 취약점

- 관리적/물리적/기술적 보안

⑤ 암호학

- 대칭키 / 공개키

- 해시

- 전자서명

- 인증 기법

📌 시험 포인트

- AES, SEED, RSA

- 해시 함수 특징

- 대칭 vs 비대칭 비교

▶ 필기 요약

- 암기 비중 높음

- 개념·정의·구조 위주

- 계산 문제 거의 없음

- 합격 전략: 반복 + 기출

2️⃣ 실기시험 과목 (1과목이지만 성격은 복합)

실기는 명칭상 1과목이지만

실제론 **“보안 실무 전반”**입니다.

🔹 실기 출제 유형

1. 서술형

- 개념 설명

- 차이점 비교

- 절차 설명

예)

- “대칭키와 공개키 암호 방식의 차이를 설명하시오”

- “IDS와 IPS의 차이”

2. 시나리오형

- 상황 제시 → 대응 방안 작성

예)

- “웹 서버에서 SQL Injection 공격이 발생했다. 원인과 대응 방안을 기술하시오”

- “내부 정보 유출 사고 발생 시 조치 절차를 쓰시오”

3. 분석형

- 로그

- 패킷

- 설정값

예)

- 방화벽 정책 분석

- 접근통제 설정 오류 찾기

🔹 실기에서 요구하는 수준

- 툴 실습 ❌

- 코딩 ❌

- 실무 개념 설명 ⭕

👉 즉,

“보안 담당자가 왜 이 조치를 취하는지 설명할 수 있는가”

3️⃣ 필기 vs 실기 핵심 차이

| 문제 형태 | 객관식 | 서술형 |

| 난이도 | 범위 넓음 | 깊이 있음 |

| 요구 능력 | 암기 | 이해 + 설명 |

| 관점 | 학생 | 실무자 |

| 합격 포인트 | 기출 반복 | 구조화된 답변 |

5️⃣ 한 줄 요약

필기 = 보안 백과사전

실기 = 보안 담당자의 보고서

'Developer > Security' 카테고리의 다른 글

| 보안의 기본 3요소: 공격 유형과 인증 방식, 그리고 SEED 암호 알고리즘 (0) | 2026.02.09 |

|---|---|

| 보안 설정은 켜는 순간보다 유지하지 않을 때 무너진다 (0) | 2026.02.06 |

| 가장 위험한 취약점은 ‘설마’라는 가정이다 (0) | 2026.02.06 |

| 완벽한 보안은 없다. 대신 탐지와 복구 속도가 있다 (0) | 2026.02.06 |

| 보안은 기능이 아니라 기본값이다 (0) | 2026.02.06 |